Открыть запароленный архив Advanced Archive Password Recovery:

- Открыть запароленный архив можно перебором паролей если конечно не вспомнить пароль. В зависимости от мощности вашего компьютера и выставленного пароля(сложности пароля) уйдет время на выполнение подбора. Если ключ легкий к примеру состоит из трех символов то открыть можно и за 5 минут, если пароль превышает 6-8 символов то можно перебирать его и дня 4. Но в конце вас все равно ждет успех и вы откроете архив. Лично я пробовал 2 раза и все они оправдали взлом пароля методом перебора.

- В интернете много программ для перебора пароля, есть платные и без платные они ограниченны по перебору в количестве символов в пароле. Скажем больше 4 символов они перебирать не будут, платные работают без ограничений прилагая еще некоторые полезные функции. Я перебирал забытый пароль из 12 символов 4 дня, мой компьютер не выключался занимаясь перебором. Но это не беда так как компьютер мощный я мог выполнять другие нужные мне операции. Я работаю с программой Advanced Archive Password Recovery которую можно скачать на официальном сайте Elcomsoft и множество других полезных программ для подбора паролей. Честно сказать на ней выполнял два перебора и все они завершились удачей.

- Давайте посмотрим как работать с программой Advanced Archive Password Recovery. После установки программы, установка не чем не отличается от друг установок программ. После запуска увидите окно в котором много настроек но не пугайтесь я расскажу как настроить работу по подбору пароля к архиву:

- На картинке выше я обозначил цифрами какие настройки будут нужны для перебора пароля. 1.) Нажав на кнопку будет предложено выбрать архив который надо открыть. 2.) Строка в которой вписан путь до архива, вы можете либо вписать сами или выбрать архив как в под цифрой1. 3.) Каким методом искать пароль (узнавать) если хотите перебором что на много эффективней то ставите brute-force. 4.) Две вкаладки на которых будет делать настройки, сей час мы на одной из них. 5.) Какие символы или цифры могут быть присутствовать в архиве, можете выбрать все, от этого зависит время перебора. 6.) С каких букв или символов начинать перебор, можете оставить как есть если не представляете что может содержать пароль. Далее переходим на вторую вкладку под цифрой 4 обозначенную Length:

- На вкладке Length под цифрой 2 выбираете самое маленькое значение которое может быть пароль символы и самое большое количество символов в пароле. Нажимаете под цифрой 2 Start тем самым запускаете процесс подбора пароля к архиву.

-

Забытый пароль от архива RAR поможет открыть программа Accent RAR Password Recovery.

Как быстро открыть пароль от архива rar, который вы забыли:

- Пароль от архива можно открыть разными способами, скажем перебором паролей это когда каждая циферка и буковка подставляется в разных комбинациях. В этой статье мы будем расшифровывать с помощью ресурсов вашей видео карты, да да не ослышались она так же может производить по счеты и делать вычисления. Для этого нам понадобиться программа скачать ее можно с официального сайта, там еще много программ для открытия офисных документов. Но как красиво не было написано все же придется подождать даже если у вас сам супер мощный компьютер.

- Пользоваться проще простого, устанавливать все знают все в штатном порядке нажали и следуете инструкциям мастера установщика, куда на какой диск и все такое. После первого запуска у вас есть несколько дней чтобы использовать не активированную версию но не радуйтесь хоть вам и дадут использовать несколько дней она будет урезана. То есть может вспоминать только пароли которые из 3 чисел а вам надо из 12, ну все в таком духе это называется ознакомительная версия. Но программа стоит того чтоб ее купить хотя бы в паре с кем по полам!

- После установки программу надо запустить как и другие и в первом окне вам предложат выбрать файл который будем расшифровывать.

- Под цифрой 1 нажав на кнопку вам будет предложено выбрать запароленный архив. У меня для эксперимента был только один архив и пароль от него я не знал. Я бы мог сделать сам архив и запаролить его, но не стал чтобы тест прошел действительно честно.

- После не большого анализа, программа покажет что ваш архив запароленный и будет применено к нему следующая форма расшифровки:

- После нажатия на кнопку далее в конце окна, в следующем окне вам будет предложены некоторые варианты, как расшифровать пароль, с помощью перебора, с помощью перебора по своему словарю, маски подбора, оставить метод перебора как есть это 3x вроде так. Но он создается по умолчанию и если вы нажмете далее кнопку в самом низу то именно этот метод и будет узнавать ваш пароль.

- Как расшифровывать и другие настройки показали и теперь программа возьмется за расшифровку. В самом низу вам покажут приблизительное время до завершения и скорость сканирования методом перебора или другим выбранным вами методом. Остается только ждать:

- Если посмотреть настройки программы то вы увидите что программа берет ресурсы не самого процессора как в других программах а именно ресурсы видео карты. Это видно на картинке ниже:

- Далее вы можете выбрать свой словарь через который будет проходить подбор пароля.

- К сожалению не все решает программа а большая ответственность ложится на Ваш компьютер, насколько он мощный. Если быть еще точнее насколько мощная видео карта в вашем пк. Чтобы пароли подбирались в считанные секунды, Вам надо сделать как на видео ниже:

Как пользоваться программой?

Так как пользоваться?

Посмотреть настройки и другие функции программы:

Как сделать перебор пароля?

Обзор Advanced Archive Password Recovery:

Скачать программы упоминающиеся в статье:

ARCHPR с официального сайта.

ARCHPR с Яндекс диска.

Advanced Archive Password Recovery совместим с архивами, созданными всеми известными методами, от Shrinking, Reducing, Imploding и Tokenizing и до современных алгоритмами Inflating, Wavpack, Bzip2 и Ppmd.

Если архив защищен стойким паролем, его расшифровка может занять много времени. Некоторые архиваторы содержат уязвимости, позволяющие расшифровать созданные ими архивы гораздо быстрее. Так, при вскрытии архивов, созданных архиватором WinZip версий 8.0 и более ранних, возможна гарантированная расшифровка в течение часа. Для того, чтобы это стало возможным, требуется наличие в архиве хотя бы пяти файлов. Гарантированное восстановление возможно только в случае с "классическим" шифрованием, а не AES.

Современные архиваторы используют стойкие алгоритмы защиты, такие как американский государственный стандарт шифрования AES. Использование AES с 128- и 256-разрядными ключами архиваторами WinRAR и последними версиями WinZip обеспечивает повышенную стойкость защищенных архивов. В случае использования сильной защиты с помощью Advanced Archive Password Recovery возможно подобрать оригинальный пароль к архиву. Программа комбинирует различные способы атак с целью скорейшего восстановления паролей.

В случае наличия дополнительной информации о пароле (известна длина пароля в символах или любая часть пароля, либо есть информация об использовании или отсутствии в пароле определенных символов и цифр) скорость восстановления может быть существенно увеличена методом перебора по заданной маске.

Согласно статистике, существенная часть паролей, используемых для защиты архивов, содержит одно или несколько слов из словаря. Метод подбора паролей по словарю позволяет в десятки раз сократить время, требуемое для восстановления пароля. Advanced Archive Password Recovery поддерживает атаку по словарю, перебирая пароли, состоящие из слов и их возможных комбинаций в разных регистрах и на нескольких языках. Поддерживается возможность подключения дополнительных словарей.

В случае полного отсутствия информации о пароле осуществляется перебор всех возможных вариантов пароля определенной длины для восстановления доступа к документу. В Advanced Archive Password Recovery используются новейшие методы низкоуровневой оптимизации кода под современные процессоры, позволяющие достичь высокой производительности перебора по сравнению с конкурирующими продуктами.

За окном тихая темная ночь, и только слабый шум кулера нарушает спокойствие. Ты бросаешь свой взгляд на часы в трее и понимаешь, что скоро утро, и что снова вся ночь прошла в попытках взломать сайт какой-то конторы. Вдруг курсор твоей мыши замирает возле файла topsecret.rar. Двойной щелчок по имени этого файла, и... перед тобой - стандартное окно с предложением ввести пароль. Еще не до конца осознав, что произошло, ты нервно стучишь по клаве: qwerty, 123, asdf, sex, но, кроме сообщения о невозможности извлечения файлов, ничего не видишь. Давай попробуем разобраться, как заполучить заветные файлы TopSecret-архива. Если ты внимательный читатель, то помнишь, что уже была статья, описывающая проги для взлома архивов. Мы рассмотрим этот вопрос в немного другом ракурсе.

О методах шифрования, применяемых в архиваторах

Сегодня существует довольно много различных алгоритмов криптографической защиты информации. Из числа наиболее современных можно выделить 3DES, IDEA, Blowfish, Cast-128 и некоторые из AES, включая новый AES Rijndael наряду с ZIP-сжатием. А если говорить о методах шифрования, реализованных в программах-архиваторах, то здесь выбор более ограничен. В подавляющем большинстве случаев в популярных архиваторах реализован какой-нибудь один метод. Чаще всего ZIP-кодирование или AES Rijndael. Исключение составляет PowerArchiver, в котором пользователю предоставляется целых 5 вариантов кодирования сжатых данных: Blowfish (128 бит), DES (64 бит), Triple DES (128 бит), Rijndael AES (128 бит) и обычное ZIP-шифрование. Следует признать, что стандартное ZIP-кодирование не относится сегодня к числу надежных, равно как и шифрование с применением алгоритма DES (Data Encryption Standard). Последний в течение почти 20 лет оставался федеральным стандартом шифрования, как наиболее надежный являлся наиболее часто используемым алгоритмом симметричного блочного шифрования, и применялся многими структурами, в том числе банками и службами обращения финансов. Однако сегодня вычислительные мощности значительно возросли, и уже не составит большого труда перебрать все возможные варианты ключей, ведь длина ключа в DES - всего 8 байт. Малый размер ключа и низкая скорость шифрования - факторы, которые позволяют быстро взломать этот шифр при наличии мощного компа.

Начиная с середины 90-х годов стали появляться кандидаты на замену DES, наиболее известные из которых - Triple DES, IDEA и Blowfish. Первый и последний применяются и сегодня в разных программных средствах для шифрования данных, в том числе в архиваторах. А IDEA используется PGP и рядом других криптографических программ. Triple DES («тройной DES», так как трижды шифрует информацию «обычным» алгоритмом DES) свободен от основного недостатка прежнего варианта - короткого ключа. Здесь ключ в 2 раза длиннее, и потому надежность «тройного» DES намного выше. Но Triple DES унаследовал и слабые стороны своего предшественника - отсутствие возможностей для параллельных вычислений при шифровании и низкую скорость.

Современный 64-битный блочный шифр Blowfish с ключом переменной длины от 32 до 48 бит в настоящее время считается достаточно сильным алгоритмом. Он был разработан в 1993 году в качестве замены уже существующих алгоритмов и является намного более быстрым, чем DES, Triple DES и IDEA.

Однако наиболее надежным сегодня признается Rijndael - новый стандарт шифрования AES. Он имеет 3 размера ключа: 128, 192 и 256 бит и обладает массой достоинств. К их числу относятся высокая скорость шифрования, минимальные требования к вычислительным ресурсам, устойчивость ко всем известным атакам и легкая расширяемость (при необходимости можно увеличить размер блока или ключа шифрования). Более того, в ближайшем будущем AES Rijndael останется самым надежным методом, поскольку если даже предположить, что появится компьютер, способный проверить 255 ключей в секунду, то потребуется приблизительно 149 триллионов лет, чтобы определить 128-битный ключ

AES!

Шифрование в ZIP-архивах

Напомню, что формат ZIP считается мировым стандартом архивирования и обладает самой длинной историей, а архиватор WinZip стал самым скачиваемым продуктом. О его популярности свидетельствует и тот факт, что большинство архивов в интернете имеют формат ZIP. Возможности WinZip достаточно широки для того, чтобы обеспечить надежное и эффективное архивирование данных. WinZip ориентирован преимущественно на ZIP-архивы, но при этом поддерживает и популярные архивные форматы TAR, GZIP, UUencode, XXencode, BinHex, MIME, ARJ, LZH и ARC. В то же время существенным недостатком программы можно считать тот факт, что WinZip не работает с широко используемыми архивными форматами, к примеру с RAR, ACE и JAR.

Но вернемся к теме шифрования данных в WinZIP. Долгое время возможность парольной защиты в этом архиваторе была скорее маркетинговым ходом, нежели действительно полезной функцией. В интернете существовало огромное количество прог, позволяющих подобрать пароль к таким архивам за считанные часы, если не минуты. Ситуация изменилась лишь недавно, с выходом последней, девятой версии архиватора. Тогда в WinZip появилась поддержка 128- и 256-битного шифрования по алгоритму Rijndael. Процедура кодирования осталась столь же простой, что и раньше: требуется только выбрать степень шифрования и дважды ввести пароль. Другое дело, что многие юзеры по-прежнему работают со старыми версиями программы и до сих пор питают иллюзии по поводу защищенности своих архивов. Остановимся на этом подробнее.

Взлом ZIP-архивов

Итак, чтобы взломать ZIP-архив, созданный ранней версией WinZip, особых усилий не требуется. При наличии среднестатистического компа скорость перебора паролей достигает несколько миллионов в секунду. И если пароль на архив ставил простой смертный, то при таких темпах перебора подобрать его удается быстро. Уверен, что многим не раз уже приходилось заниматься подобного рода перебором, и никаких вопросов тут возникнуть не должно. А что если не хочется или нет времени тупо перебирать миллионы возможных комбинаций символов? К нашей радости, есть и другой способ. Стоит упомянуть известную многим программу Advanced Archive Password Recovery от фирмы «Элкомсофт», предназначенную для подбора паролей ко многим типам архивов. Ей поддерживаются такие типы атак:

- банальный перебор паролей;

- перебор паролей по маске;

- перебор паролей по словарю;

- plaintext-атака;

- гарантированная расшифровка WinZip;

- пароль из ключей.

Мы подробнее остановимся на plaintext, гарантированной расшифровке WinZip и пароле из ключей.

Итак, что же это за атака такая - plaintext? Как известно, ZIP-файлы шифруются по довольно сильному алгоритму: пароль на архив не сохраняется внутри этого самого архива, а конвертируется в 32-битный ключ, который и используется для шифрования архива. Но этот алгоритм не такой крутой, как, например, DES, RSA, IDEA и т.д. Один из способов взлома защиты ZIP-файлов предполагает использование архива с точной копией одного из файлов зашифрованного архива, сделанного тем же архиватором и с той же степенью компрессии. Он не должен быть меньше 12 байт. Атака происходит в 2 этапа: отброс заведомо неподходящих ключей, а после - поиск подходящих. На первой фазе работы, которая занимает от одной до трех минут (это зависит от размера архива с одним файлом и количества твоей оперативки), оставшееся время не может быть вычислено, так что большую часть времени процесс-индикатор держится на нуле. К счастью, этот тип атаки не настолько долог, как простой перебор всех возможных паролей, что позволяет использовать его для более быстрого вскрытия паролей на ZIP- и GZIP-архивы. Минусом атаки этого типа является то, что нужно иметь незашифрованный файл идентичный зашифрованному, что редко бывает осуществимо.

Рабочее окно Advanced Archive Password Recovery |

Теперь поговорим о гарантированной расшифровке WinZip. Эта атака схожа с предыдущей, однако не требует наличия никаких дополнительных архивов с файлами. В самом же запароленном архиве должно быть как минимум 5 файлов. Атака работает с архивами, созданными при помощи WinZip не выше версии 8.0 включительно, а также с другими архиваторами на основе исходников Info-ZIP. Если архив имеет меньше пяти файлов, программа выдаст сообщение об ошибке. Атака состоит из трёх этапов: первые 2 ищут подходящие ключи, а последний на основе этих ключей генерирует пароль (не более 10 символов). Первая часть атаки обычно длится несколько минут (прога может показывать оставшееся время как несколько часов, но это теоретический максимум), вторая - около получаса (тут тоже не стоит обращать внимания на предсказания программы), а последняя – 2-3 минуты. Атака работает с большинством ZIP-архивов, и даже если пароль достаточно длинен и не был найден на последней стадии атаки, программа сможет расшифровать архив, просто снимая парольную защиту. Этот тип атаки базируется на плохом генераторе случайных чисел, который использовался в WinZip до версии 8.1. Однако даже версии WinZip ниже 8.1 в 0,4% случаях генерируют «нормальные» архивы, которые не могут быть взломаны таким образом. В подобном случае программа покажет предупреждение, которое означает, что на первой стадии атаки не будет найдено ни одного ключа.

И, наконец, о пароле из ключей. Если ты внимательно читал статью, то заметил, что описанные выше методы атаки сначала пытаются найти ключи шифрования для запароленных архивов и расшифровывают сам архив, если не было найдено ни одного пароля. Однако использоваться они могут только для архивов с паролями длинной менее 10 символов. Для архивов с более длинными паролями существует специальный тип атаки. Если у тебя есть ключи шифрования для запароленного архива, и ты хочешь найти этот длинный пароль, выбери «Пароль из ключей» в качестве атаки и введи эти ключи на закладке Plaintext. Обычно эта атака используется, чтобы узнать пароль на архив длинной 14-15 символов. Лучше всего в свойствах атаки установить её начало с седьмого символа пароля, так как его начало может быть восстановлено из «хвоста». Вводя позицию для старта, стоит помнить, что в любом случае атака начинается с конца пароля. Об этом можно говорить часами, но нам давно пора оставить в покое ZIP-архивы и посмотреть, какие сюрпризы приготовили нам другие архиваторы.

Взлом RAR-архивов версии 3.X

Вот и дошла очередь до защищенного паролем файла topsecret.rar, о котором шла речь в начале статьи. Сказать честно, тут перспективы не такие радужные, как в случае с ZIP-архивами. Говорят, что программеры из «Элкомсофта» потратили немало времени в поисках уязвимостей шифрования в WinRar. К сожалению, результатов эта работа не принесла. Как и в других архивах, защита информации от несанкционированного доступа осуществляется в WinRar в первую очередь за счет шифрования данных. Пароль можно установить как по умолчанию (в этом случае архивирование с паролем будет продолжаться до его отмены), так и непосредственно в процессе архивирования в случае однократного применения.

При необходимости шифрования имен файлов требуется дополнительное включение соответствующей опции в диалоге задания пароля. Зашифрованный в таком режиме архив без пароля невозможно распаковать. Нельзя даже просмотреть список находящихся в нем файлов.

Как уже говорилось выше, в формате ZIP применяется собственный алгоритм шифрования, который в целом считается менее надежным, чем AES-128, используемый в RAR. Помимо парольной защиты, в среде Windows NT/2000/XP допустимо сохранение данных о правах доступа (данных о владельце, группе, возможностях и аудит-информацию). Естественно, что это реально только при наличии у пользователя достаточных полномочий. Сохранение этой информации может сделать невозможным обращение других лиц к файлам после распаковки (это зависит от файловой системы и собственно прав доступа), но замедляет процесс архивирования/разархивирования.

Итак, как ты уже понял, единственный способ взлома запароленного RAR-архива - банальный брутфорс. К сожалению, в связи с используемым в WinRar методом шифрования скорость перебора паролей не превышает 20

в секунду, даже на P4 3,8 Ghz и 1 Gb DDRII памяти:(. Остается запастись словарем для перебора и надеяться, что юзер использовал простой и/или короткий пароль.

Использование сети для брутфорса RAR-архивов

Для ускорения процесса перебора паролей можно использовать не один комп, а целую сеть. Понятное дело, чем большим количеством компов ты располагаешь, тем быстрее получишь заветный пароль. Однако не спеши сразу напрягать всю сеть. Лучше вспомни математику и попытайся посчитать, сколько времени займет брутфорс. К примеру, тебе известно, что некто в качестве пароля к RAR-архиву использовал слово из семи маленьких латинских букв (всего их 26). Отсюда следует, что пароль может состоять из 8031810176

(26*7) всевозможных комбинаций. Проверяя по 20 паролей в секунду, верный будет найден через приблизительно 12,7 года (8031810176/20/3600/24/365)! Сомневаюсь, что кто-то попытается проделать подобное на практике:). Ситуация кардинально изменится, если использовать целую сеть, скажем, из 80 компов. Несложно посчитать, что в этом случае все комбинации будут проверены за 0,16 года, что составляет примерно 58 дней.

Вероятно, у тебя возник вопрос, а как же организовать этот самый перебор по сети. Рассмотрим это на примере проги Advanced Archive Password

Recovery. К сожалению, в ней нет специализированных возможностей для брутфорса по сети, но зато есть функция указания набора символов и длины пароля для перебора. Установив прогу на каждый комп в сети и манипулируя этими параметрами, мы задаем диапазон для перебора. А чтобы не бегать к каждой машине сети лично, можно воспользоваться специализированным софтом.

Краткие выводы

Просматривая документации к архиваторам с функцией шифрования, очень часто можно прочитать, что архивы с паролями расшифровать нельзя. Но мы знаем, что это далеко не всегда так. При работе с конфиденциальной информацией это нужно обязательно учитывать.

Поэтому, если ты хочешь надежно защитить важную инфу с помощью архиваторов, то:

- применяй архиваторы с самым надежным методом шифрования AES Rijndael с 128-битным ключом: WinRar, PowerArchiver или UltimateZip;

- старайся выбирать форматы, не поддерживаемые программами восстановления паролей, например RAR версий 3.0 и выше, TAR, JAR и др.;

- задавай длинные (не менее восьми символов) пароли; с этой позиции подходят любые из перечисленных архиваторов, так как в каждом из них допустимая длина пароля превышает 56 символов, что вполне достаточно;

- останавливай выбор на нетривиальных паролях; используй в пароле пробелы и комбинации цифр, символов и букв, чтобы в итоге получалась не фраза из реальных слов, а абракадабра, - так пароль невозможно будет подобрать по словарю.

Приветствую!

Однажды ко мне в руки попал RAR архив.

Я совершенно точно знал, что в нём и мне это было нужно.

НО, было одно но, архив был запаролен

.

Если вам интересно, как я решил эту проблему, прошу подкат.

Когда-то давно, лет 8-10 назад, я совершенно точно знал что делать. Но годы берут своё. Навыки, которые не используешь, имеют свойство забываться.

И я решил воспользоваться великим способом решения проблемы: погуглить.

Благо гуглить я умею и искать нужную информацию тоже. НО я был просто изумлен, от того что я увидел. Все форумы, все источники пестрили тем, что призывали к тому, чтобы бросить эту гнусную, гадкую, скучную и долгую затею. И призывали найти, либо дикого хацкера, либо бросить.

Должен отметить, что нашёл всего два ресурса, в которых давались дельные советы. Первый – какой-то прогерско-хакерский форум, и там ребята молодцы, писали строки конкретного кода и идея, как ломануть пароль. Я к сожалению уже не найду ту ветку дабы её процитировать, но идея сводилась не к подбору пароля путём перебора, а к его подбору через ХЭШфункцию. Уважаемые друзья программисты, не пинайте больно, уж сильно далеко я убрел от ИТ, могу наврать, но тогда всё показалось таким знакомым и логичным, потому в определениях могу ошибаться.

Второй ресурс ссылался на некоторое кол-во софтин, которые могут подобрать пароль путём перебора, их сравнение между собой, и их бесплатность или платность, сильные или слабые стороны.

Из своего старого опыта, любой RAR архив который мне попадался, я вскрывал самой простой софтиной максимум за пару часов. Про сложности паролей, конечно, спорить не буду, и про мощи компьютеров из тех времен тоже. Это просто опыт, то что было, не обессутте.

И так, я понял, что кодить я не буду, ну не смогу я уже. Нужно искать какую-нить софтину. И я отправился. После десятка скачиваний и попыток заразить мой компьютер различными гадостями, я уже было отчаялся. Потратив 15 минут на поиск софта - много. В идеале бы поднять виртуалку, но жалко было время и ресурсов ноута.

Только я был готов сдаться, я нашёл маааленький архивчик. В данном архиве была софтинка, и к моему изумлению таблеточка. Всё это вместе весило не более 2мб.

Установив её за минуту, полечив, я запустил. Увидел простой интерфейс, скормил ей файлик – архива, и для старта задал минимальные требования к паролю. Решил попробовать прогнать на первом этапе только циферный пароль с длиной от одного до 8 символов. И поставив на прогон, собрался забыть о ней на денёк, но только я хотел было встать и налить чаю, как софтина мигнула и я увидел заветные Success. Я аж охнул. Посмотрел пароль: 777. :)

Лишний раз убедился, что пользователи не утруждают себя придумыванием сложных паролей.

Отдельно хочу отметить, что хоть у меня получилось всё так просто, это вовсе не говорит о том, что всё так просто произойдёт всегда.

Например, если бы я замутил пароль на архив себе, то я бы точно отказался от идеи его взламывать. Даже если пароль только из цифр и букв латинского алфавита, то это реально на долго:(

В таком случае я бы взвесил много раз, рельно мне нужно то, что лежит в архиве, и если я без этого не смог бы жить, тогда скорее…

Отвечу цитатой из поста, одного из правильных форумов:

«Да, можно ассемблером пропатчить сам WinRAR, чтобы он принимал любой пароль, наверно также можно подправить контрольную сумму файлов в самом архиве, но толка от этого будет ноль.

Не хранится в самом архиве не пароль, не хеш от пароля.

Принцип разархирование прост – при вводе пароля, из него 262144 раз вычисляется хеш по алгоритму SHA1, и полученным ключом WinRAR пытается расшифровать (по AES) и разархировать файлы (тут не проверяется правильный пароль или нет). После того как файлы расшифрованы и разархированны, из них вычисляется контрольная сумма по CRC32, и это сумма сравнивается с той суммой которая прописана в самом архиве. Если эти суммы совпадает – мы получает расшифрованные файлы, а если не совпадает, то получаем предупреждение что контрольная сумма или пароль неправильны. Нет в RAR других проверок правильности пароля - только вот это проверка контрольный суммы «готового продукта».

Тут просто нечего ломать. Любые попытки сломать сам WinRAR или архив приведет к тому, что файлы будут разшифрованны не правильно.

Если посмотреть процесс разархивации при помощи «Process Monitor» от Microsoft, то там хорошо видно, как WinRAR создает временные файлы в папке %Userprofile%\Temp\. И если правами доступа запретить стирать файлы из этой папки, то можно даже посмотреть результат ввода неправильного пароля.

Единственный способ взлома архива RAR – брутфорс. Если кто то предлагает другой способ – не верти, это развод.»

Ну, и на последок, не используйте данные знания для подбора паролей к чужим архивам, с большой долей вероятности это преследуется по закону.

Утилита Advanced Archive Password Recovery предназначена для восстановления паролей к архивам ZIP и RAR, созданным с использованием почти любых программ-архиваторов, а также самораспаковывающихся архивов формата exe.

Скачать бесплатную пробную версию (8 MB) и ознакомиться с программой в течении 30 дней можно на нашем сайте.

Системные требования для программы ARCHPR:

Поддерживаемые операционные системы: Windows XP, Windows Vista (32/64 bit), Windows 7 (32/64 bit), Windows Server 2003/2008

- Около 6 МБ свободного пространства на жестком диске

На вкладке Опции можно задать общие настройки программы:

1. язык интерфейса (Рис.1) русский, английский, немецкий;

Рис.1 Главное окно программы Advanced Archive Password Recovery

2. Приоритет

(фоновый приоритет работы или высокий);

3. Минимизировать в трей (если данная опция включена, при сворачивании окна программы, иконка будет расположена в системном трее, чтобы развернуть программу, достаточно просто кликнуть по ней);

4. Журнал событий archpr4.log (если данная опция включена, вся информация, которая отображается в окне состояния, записывается в log-файл archpr4.log. Данный файл можно найти по следующему пути C:\Users\.........\AppData\Local\VirtualStore\Program Files(x86)\Elcomsoft Password Recovery\ Advanced Archive Password Recovery);

5. Start attack on file select (если эта опция включена, программа анализирует файл сразу при его открытии).

Создание архива с паролем

Чтобы проверить работу программы, были зашифрованы средствами WinRAR несколько архивов с разными паролями для использования различных видов атак.

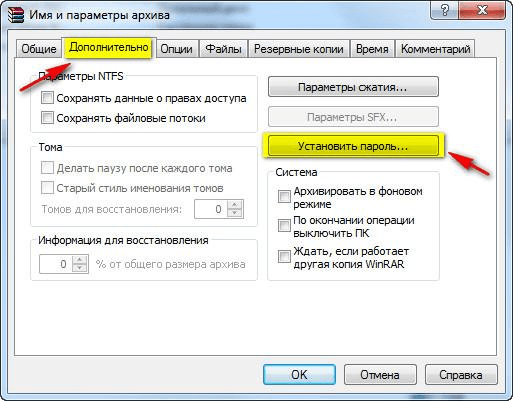

Чтобы создать пароль на архив, необходимо в главном меню программы WinRAR (может быть использован другой архиватор) выбрать правой клавишей мыши папку или файл, которые необходимо заархивировать и в контекстном меню выбрать Добавить файлы в архив (Рис.2)

Рис. 2 Добавление файла в архив в программе WinRAR

На вкладке Дополнительно выбрать Установить пароль

Рис.3 Установка пароля к архиву в программе WinRAR

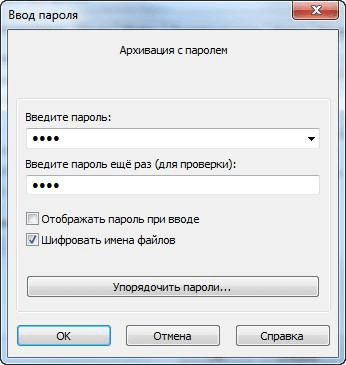

В открывшемся диалоговом окне Ввод пароля ввести пароль и установить флажок в чекбоксе Шифровать имена файлов

Рис.4 Диалоговое окно Ввод пароля программы WinRAR

В примере была заархивирована папка «архив №1 » с паролем 1234 .

Восстановление пароля к архиву

Теперь приступим к восстановлению пароля к архиву №1.

Откроем программу Elcomsoft Advanced Archive Password Recovery .

В раскрывающемся списке Тип атаки выбрать Перебор . При выборе данного типа атаки будет произведен перебор всех возможных комбинаций символов, разрешенных пользователем на вкладке Набор поля Набор символов (Рис.5). Этот тип атаки является самым медленным, но зачастую является самым успешным на короткие и простые пароли.

Если известно, из каких символов состоит пароль, необходимо в поле Набор символов установить или снять необходимые флажки, чтобы сократить время восстановления пароля.

Рис.5 Настройка параметров программы Advanced Archive Password Recovery, используя атаку методом перебора

Когда все настройки программы для восстановления пароля сделаны, необходимо нажать на панели инструментов кнопку Открыть и указать путь к зашифрованному архиву. По окончании расшифровки будет открыто окно с восстановленным паролем (Рис.6)

Рис.6 Результатирующее окно с выводом пароля программы Advanced Archive Password Recovery

Как мы видим на Рис.6, пароль был восстановлен за 9 секунд. Данное время можно сократить, если известна информация не только об используемых символах, но и о длине пароля. Данную настройку можно сделать на вкладке Длина (Рис.7).

Рис. 7 Настройка длины пароля в программе Advanced Archive Password Recovery

Рис.8 Результатирующее окно с выводом пароля программы Advanced Archive Password Recovery

При указании дополнительной информации о пароле (длина пароля), время восстановления составило 5 секунд (Рис.8).

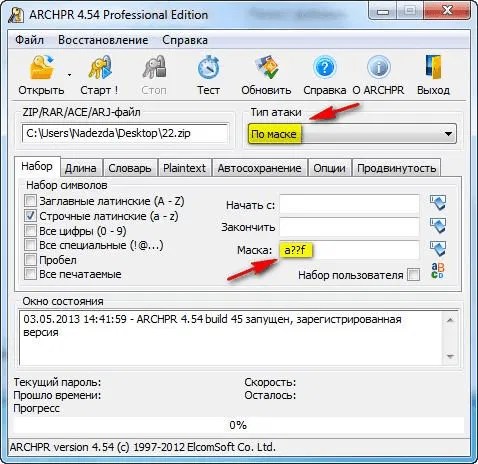

Если известна какая-то часть пароля, в программе предусмотрена возможность использовать Атаку по маске . Атака по маске представляет собой модифицированную атаку методом перебора и используется в том случае, если о пароле имеется определенная информация, а именно, если известны некоторые символы пароля. Можно указать конкретный символ/символы, который применяется в пароле на определенной позиции.

Для того, чтобы использовать данный тип атаки, необходимо в раскрывающемся списке Тип атаки выбрать По маске и указать на вкладке Набор известные символы пароля в поле Маска (Рис.9). Например, пароль состоит из 4 символов, начинается с “a” и заканчивается “f”. В этом случае можно задать маску “a??f”, в которой символы вопросительного знака заменяют искомые. При данной настройке подбор неизвестных знаков пароля займет столько же времени, сколько занял бы поиск двухсимвольного пароля.

Рис.9 Настройка параметров программы Advanced Archive Password Recovery, используя атаку по маске

Если пароль содержит знак “? ”, то на вкладке Продвинутость можно изменить символ, который будет использоваться при указании маски, как неизвестный знак.

В качестве пароля пользователи часто используются целые слова, чтобы их легче было запомнить, а не произвольный набор символов. Для восстановления такого пароля подойдет тип атаки По словарю . Этот способ позволяет производить перебор паролей, включенных в словари. По сравнению с перебором всех возможных комбинаций символов, перебор словарных слов занимает гораздо меньше времени, однако есть большая вероятность отсутствия пароля в словаре.

При настройке данной атаки (Рис.10) на вкладке Словарь можно указать путь к словарю, который будет использоваться при восстановлении пароля.

Рис. 10 Настройка параметров программы Advanced Archive Password Recovery, используя атаку по словарю

К сожалению, одновременно можно использовать только один словарь. Программа Elcomsoft Advanced Archive Password Recovery уже имеет три встроенных словаря (Рис.11): английский (242965 слов), немецкий (80472 слова) и русский (75459 слов). Можно использовать дополнительные словари.

Рис.11 Выбор словаря для восстановления пароля

Метод атаки Plaintext используется в том случае, если в архиве, состоящем из нескольких файлов, имеется хотя бы один расшифрованный файл. В этом случае данный метод атаки позволяет расшифровать все остальные файлы архива независимо от сложности пароля.

Можно заранее узнать, сколько займет времени восстановление пароля. Для этого необходимо, выбрать нужный тип атаки (тест скорости возможен только для атаки перебором или атаке по маске), указать путь к архиву и нажать на панели инструментов кнопку Тест . По окончании теста в окне Результат можно будет увидеть общее количество возможных паролей, скорость перебора вариантов, а также приблизительное время поиска пароля (Рис.12).

Рис. 12 Результатирующее окно тестового режима программы Advanced Archive Password Recovery

В заключении хотелось бы сказать, что забыв пароль к архиву, не стоит паниковать. Восстановление пароля – задача не простая, но вполне выполнима.

Нашли опечатку? Выделите и нажмите Ctrl + Enter